Osservatorio sulla cybersecurity del CNR, 13 servizi per aziende e privati

Osservatorio sulla cybersecurity è un sito creato dal CNR che offre 13 servizi alle aziende e ai privati.

Imprese, enti pubblici e privati che vogliono valutare i rischi informatici a cui sono esposti, possono fare riferimento all'Osservatorio sulla Cybersecurity. È stato sviluppato dal Cybersecurity Lab dell’Istituto di Informatica e Telematica del CNR di Pisa (IIT-CNR). Si articola in diverse aree che includono notizie ed eventi, più 13 servizi disponibili.

Uno di questi, Antimalware, rileva comportamenti malevoli in file eseguibili o documenti facendo una scansione con 57 antimalware. Al termine dell’analisi, fornisce un indice di rischio, che indica la percentuale con la quale un file è considerato malevolo.

Strumenti per il self assessment, invece, mette a disposizione un questionario semplice e rapido di autovalutazione per il calcolo dei cyber rischi. Bisogna fornire i dati relativi alle misure di sicurezza attive e alle risorse dell'azienda. Basandosi sui dati inseriti, il servizio stima le perdite annuali previste per ogni minaccia e fornisce un valore sul rischio totale.

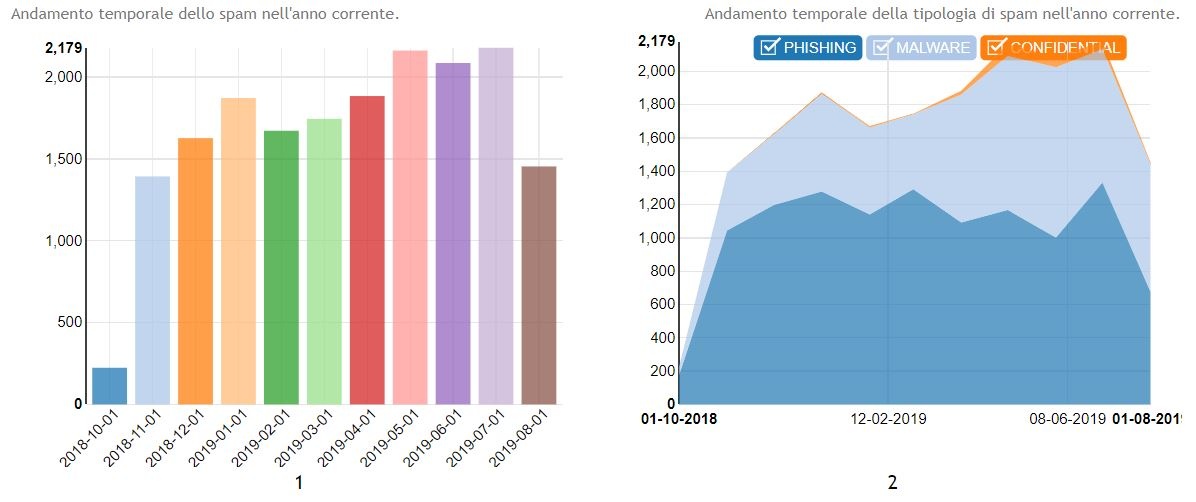

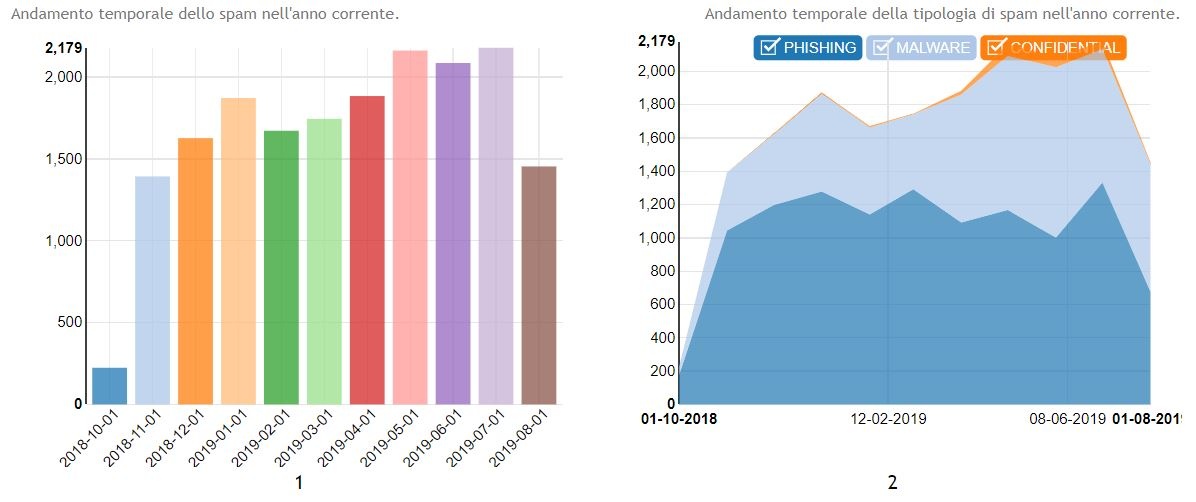

Dati sulle email di spam

Dati sulle email di spam

Scansione di vulnerabilità è un servizio che offre una piattaforma per verificare eventuali problemi di prestazioni e sicurezza di sistemi e servizi. Consente di fare controlli in tempo reale o periodici e generare report ad hoc. Si può anche usare per controlli IPv4 e IPv6.

L'Analisi degli Exploit raccoglie informazioni relative ad exploit pubblici aggiornati quotidianamente attraverso il repository ufficiale “Exploit Database”, che rappresenta una delle collezioni più complete di exploit e shellcode. L'utente può visualizzare data, descrizione e piattaforma su cui l'exploit è stato condotto mediante la ricerca per data o per parola chiave.

Dato che le mail di spam imperversano, è di particolare utilità il servizio Rilevamento e-mail di Spam. Analizza gruppi di email file (formato .eml) per identificare le email indesiderate. Inoltre, separa le email di SPAM in classi che identificano l’obiettivo della mail. Legata a questo servizio c'è anche la Mappa Attacchi 3D. Mostra una rappresentazione 3D del traffico di rete relativo ad attacchi ad una honeypot a Pisa. Inoltre, mostra le sorgenti e destinazioni di una campagna di email di spam.

Ci sono poi strumenti informativi, che racchiudono tutti i dati noti circa specifiche minacce. Un esempio è Report Vulnerabilità, utile per cercare informazioni, note pubblicamente, relative a vulnerabilità di sicurezza software e hardware. Oltre a fornire una descrizione generale delle vulnerabilità, mostra le piattaforme software/hardware coinvolte, gli “attack pattern” ed i possibili “exploit” esistenti usati per sfruttarle.

Se si vuole indagare su un dominio, lo strumento giusto è Rilevamento di DGA. Analizza un log di richieste DNS (formato CEF) e identifica se all’interno sono stati risolti dei nomi a dominio che fanno riferimento ad un Domain Generating Algorithm (DGA). Sono questi i dati usati dai malware per registrare nuovi domini con lo scopo di evitare che il malware dipenda da un dominio fisso o da un indirizzo IP facilmente bloccabile.

Uno di questi, Antimalware, rileva comportamenti malevoli in file eseguibili o documenti facendo una scansione con 57 antimalware. Al termine dell’analisi, fornisce un indice di rischio, che indica la percentuale con la quale un file è considerato malevolo.

Strumenti per il self assessment, invece, mette a disposizione un questionario semplice e rapido di autovalutazione per il calcolo dei cyber rischi. Bisogna fornire i dati relativi alle misure di sicurezza attive e alle risorse dell'azienda. Basandosi sui dati inseriti, il servizio stima le perdite annuali previste per ogni minaccia e fornisce un valore sul rischio totale.

Dati sulle email di spam

Dati sulle email di spamScansione di vulnerabilità è un servizio che offre una piattaforma per verificare eventuali problemi di prestazioni e sicurezza di sistemi e servizi. Consente di fare controlli in tempo reale o periodici e generare report ad hoc. Si può anche usare per controlli IPv4 e IPv6.

L'Analisi degli Exploit raccoglie informazioni relative ad exploit pubblici aggiornati quotidianamente attraverso il repository ufficiale “Exploit Database”, che rappresenta una delle collezioni più complete di exploit e shellcode. L'utente può visualizzare data, descrizione e piattaforma su cui l'exploit è stato condotto mediante la ricerca per data o per parola chiave.

Dato che le mail di spam imperversano, è di particolare utilità il servizio Rilevamento e-mail di Spam. Analizza gruppi di email file (formato .eml) per identificare le email indesiderate. Inoltre, separa le email di SPAM in classi che identificano l’obiettivo della mail. Legata a questo servizio c'è anche la Mappa Attacchi 3D. Mostra una rappresentazione 3D del traffico di rete relativo ad attacchi ad una honeypot a Pisa. Inoltre, mostra le sorgenti e destinazioni di una campagna di email di spam.

Ci sono poi strumenti informativi, che racchiudono tutti i dati noti circa specifiche minacce. Un esempio è Report Vulnerabilità, utile per cercare informazioni, note pubblicamente, relative a vulnerabilità di sicurezza software e hardware. Oltre a fornire una descrizione generale delle vulnerabilità, mostra le piattaforme software/hardware coinvolte, gli “attack pattern” ed i possibili “exploit” esistenti usati per sfruttarle.

Se si vuole indagare su un dominio, lo strumento giusto è Rilevamento di DGA. Analizza un log di richieste DNS (formato CEF) e identifica se all’interno sono stati risolti dei nomi a dominio che fanno riferimento ad un Domain Generating Algorithm (DGA). Sono questi i dati usati dai malware per registrare nuovi domini con lo scopo di evitare che il malware dipenda da un dominio fisso o da un indirizzo IP facilmente bloccabile.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX