Meow attack: database mal configurati cancellati per dispetto

Il cosiddetto meow attack sta facendo piazza pulita dei database mal configurati e liberamente raggiungibili via Internet

Una pura e semplice dimostrazione di forza? La volontà di mettere alla gogna gli sbadati amministratori di database che non proteggono bene i loro dati? Uno scherzo? In questi giorni molti si chiedono cosa ci sia dietro il "meow attack". Un attacco a database liberamente - ed erroneamente - accessibili via Internet che cancella tutti i loro dati. E li sostituisce con testo casuale in cui però appare sempre la parola meow. Da cui, appunto, la denominazione di meow attack.

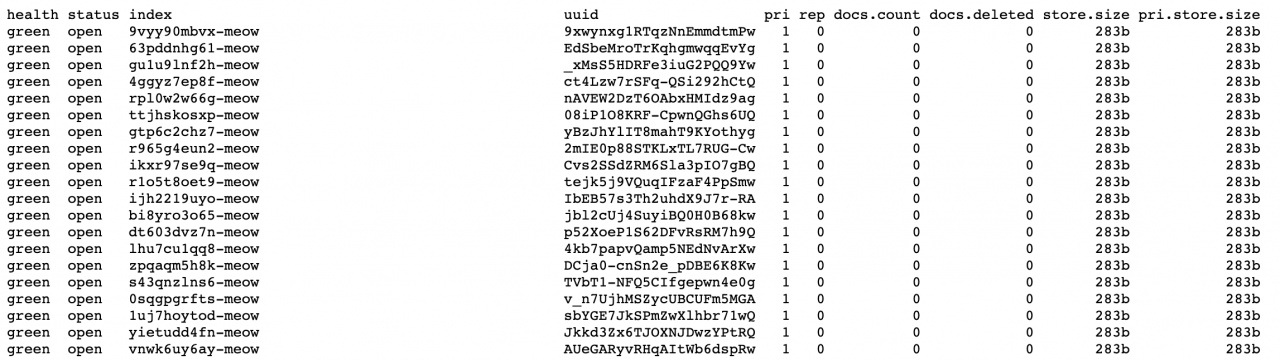

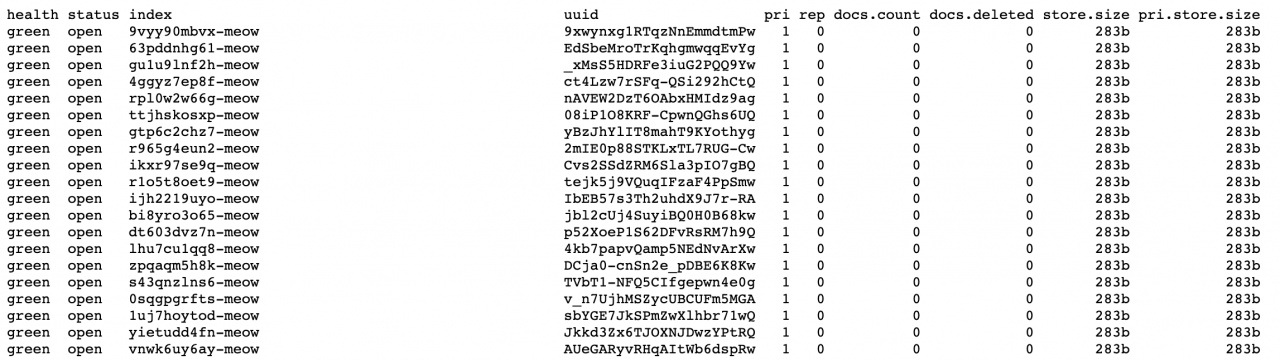

Il meow attack viene portato avanti, a quanto pare, da una botnet. Anche per questo è molto rapido e distruttivo. Non è però particolarmente sofisticato. I nodi della botnet scandagliano Internet alla ricerca di database che sono stati lasciati liberamente accessibili dall'esterno. Quando un database del genere viene identificato e un nodo rileva che può modificarlo senza che venga richiesta una identificazione, lo elimina. O meglio, sostituisce i suoi dati con testo senza senso.

L'efficacia del meow attack è dimostrata dal numero di database, tipicamente ElasticSearch o MongoDB, che risultano compromessi. Al momento se ne contano quasi 1.500. Ieri erano circa un migliaio. Segno che l'attacco può procedere molto velocemente e che il numero è certamente destinato ad aumentare.

Il meow attack pare puramente dimostrativo. I dati dei database colpiti non vengono "rubati" ma del tutto cancellati, senza avvisare prima chi li gestisce. Nella maggior parte dei casi si tratta di database configurati male, senza sufficiente protezione. E per questo facilmente attaccabili.

Il meow attack pare puramente dimostrativo. I dati dei database colpiti non vengono "rubati" ma del tutto cancellati, senza avvisare prima chi li gestisce. Nella maggior parte dei casi si tratta di database configurati male, senza sufficiente protezione. E per questo facilmente attaccabili.

Negli ultimi anni molte aziende sono state interessate da data breach più o meno gravi legati proprio alla cattiva configurazione dei database accessibili via Internet. L'aumento di questi incidenti è proporzionale all'aumento nell'utilizzo di servizi in cloud per la memorizzazione delle informazioni. La cloud security sembra una materia ancora difficile per molte aziende, che di frequente non blindano sufficientemente i database.

Molti dei database coinvolti nel meow attack sono probabilmente database di test o legati ad ambienti per lo sviluppo e il test di nuove applicazioni o servizi. La loro vulnerabilità è comunque preoccupante. Da un lato perché indicano un approccio superficiale alla data security da parte delle entità coinvolte. Dall'altro perché non è scontato che questi database contengano dati "sintetici" per i test. Potrebbero essere veri e propri dati reali di produzione. Liberamente esposti su Internet.

Il meow attack viene portato avanti, a quanto pare, da una botnet. Anche per questo è molto rapido e distruttivo. Non è però particolarmente sofisticato. I nodi della botnet scandagliano Internet alla ricerca di database che sono stati lasciati liberamente accessibili dall'esterno. Quando un database del genere viene identificato e un nodo rileva che può modificarlo senza che venga richiesta una identificazione, lo elimina. O meglio, sostituisce i suoi dati con testo senza senso.

L'efficacia del meow attack è dimostrata dal numero di database, tipicamente ElasticSearch o MongoDB, che risultano compromessi. Al momento se ne contano quasi 1.500. Ieri erano circa un migliaio. Segno che l'attacco può procedere molto velocemente e che il numero è certamente destinato ad aumentare.

Il meow attack pare puramente dimostrativo. I dati dei database colpiti non vengono "rubati" ma del tutto cancellati, senza avvisare prima chi li gestisce. Nella maggior parte dei casi si tratta di database configurati male, senza sufficiente protezione. E per questo facilmente attaccabili.

Il meow attack pare puramente dimostrativo. I dati dei database colpiti non vengono "rubati" ma del tutto cancellati, senza avvisare prima chi li gestisce. Nella maggior parte dei casi si tratta di database configurati male, senza sufficiente protezione. E per questo facilmente attaccabili.Negli ultimi anni molte aziende sono state interessate da data breach più o meno gravi legati proprio alla cattiva configurazione dei database accessibili via Internet. L'aumento di questi incidenti è proporzionale all'aumento nell'utilizzo di servizi in cloud per la memorizzazione delle informazioni. La cloud security sembra una materia ancora difficile per molte aziende, che di frequente non blindano sufficientemente i database.

Molti dei database coinvolti nel meow attack sono probabilmente database di test o legati ad ambienti per lo sviluppo e il test di nuove applicazioni o servizi. La loro vulnerabilità è comunque preoccupante. Da un lato perché indicano un approccio superficiale alla data security da parte delle entità coinvolte. Dall'altro perché non è scontato che questi database contengano dati "sintetici" per i test. Potrebbero essere veri e propri dati reali di produzione. Liberamente esposti su Internet.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS

Mag 07

Unlock the Power of Cisco EA with TD SYNNEX