Fortinet: nuovi attacchi sempre più sofisticati, servono AI e analisi comportamentale

L'impennata di cyber attacchi durante la pandemia ha segnato un forte cambiamento nelle esigenze di difesa informatica. Le soluzioni statiche tradizionali non bastano più, occorrono Intelligenza Artificiale e machine learning.

Phishing, ransomware e attacchi DDoS fanno notizia ogni giorno. Spesso i dati riguardano gli Stati Uniti, l'Europa in generale o sono su base globale. Qual è realmente la situazione della cyber security in Italia? Lo abbiamo chiesto a Luisa Lavano, Channel Systems Engineer di Fortinet, che appoggiandosi ai dati di intelligence dei FortiGuard Labs ha commentato con noi il panorama delle minacce nel nostro Paese.

Non è una novità che i criminali informatici facciano leva sull'anello debole della catena, ovvero l'elemento umano, al fine di sfruttare la vulnerabilità di un asset che è presente in tutti gli ambiti e in tutti i contesti aziendali.

Luisa Lavano, Channel Systems Engineer di FortinetGli attacchi di social engineering in questo particolare periodo sono stati quelli più insidiosi. C'è stato un incremento sensibile degli attacchi di phishing, che a inizio gennaio si localizzava in posizioni medio-basse della Top-10 dei malware rilevati in Italia dai FortiGuard Labs, mentre nella fase del fullcovid è balzato in prima posizione.

Luisa Lavano, Channel Systems Engineer di FortinetGli attacchi di social engineering in questo particolare periodo sono stati quelli più insidiosi. C'è stato un incremento sensibile degli attacchi di phishing, che a inizio gennaio si localizzava in posizioni medio-basse della Top-10 dei malware rilevati in Italia dai FortiGuard Labs, mentre nella fase del fullcovid è balzato in prima posizione.

I tentativi di frode finalizzati a carpire dati sensibili che potessero essere usati per scopi successivi si sono realizzati attraverso campagne email che facevano leva sull'ansia delle persone. Ricordiamo per esempio le indicazioni che sembravano arrivare dall'Organizzazione Mondiale della Sanità: erano esche adoperate per portare le vittime a cliccare su link malevoli e scaricare malware.

Un altro dato utile è quello relativo all'uso di scanner per identificare porte aperte e servizi esposti per perpetrare attacchi trasversali all’interno delle aziende. Il driver in questo caso è stato lo smart working, che ha comportato un incremento dei servizi esposti da parte delle aziende per consentire ai dipendenti di accedere comunque ai server, alle applicazioni, alle macchine e ai sistemi che erano rimasti in azienda.

Un altro trend significativo ha visto aumento l'aumento degli attacchi IPS (Intrusion Prevention Systems) basati sullo sfruttamento di vulnerabilità note dei router domestici. Lavorando da casa, questi prodotti sono stati ovviamente adoperati per accedere alle applicazioni aziendali, anche se si tratta di sistemi consumer non progettati con la sicurezza by-design. I cyber criminali ne hanno sfruttato le vulnerabilità per usarli come strumento di espansione della superficie d’attacco e, quindi, come inconsapevoli vettori di attacco per colpire le aziende.

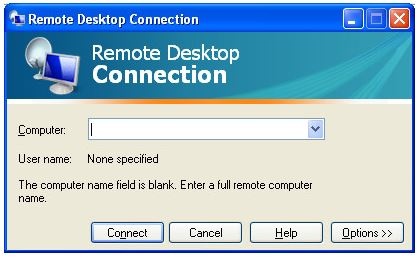

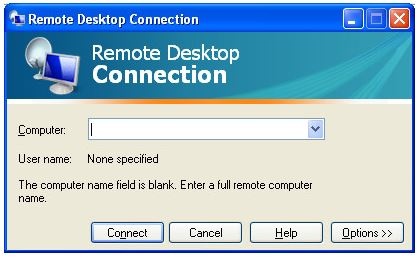

Un altro picco è emerso negli attacchi di tipo RDP brute force, volti ad individuare le credenziali di accesso per connessioni RDP a sistemi esposti online, ed esponendo di fatto tali workstation o server ai cybercriminali che possono, poi, acquisirne il controllo completo per adoperarle come macchine “ponte” da cui muoversi lateralmente nella rete bucata.

Un altro picco è emerso negli attacchi di tipo RDP brute force, volti ad individuare le credenziali di accesso per connessioni RDP a sistemi esposti online, ed esponendo di fatto tali workstation o server ai cybercriminali che possono, poi, acquisirne il controllo completo per adoperarle come macchine “ponte” da cui muoversi lateralmente nella rete bucata.

Inoltre, i FortiGuard Labs hanno rilevato cambiamenti interessanti in merito alle botnet. C'è stato un ritorno di fiamma nell’utilizzo delle vecchie botnet, che sono tornate forti e preponderanti - dato l’incremento del telelavoro - sfruttando vulnerabilità di sistemi quali i router consumer, che possono essere adoperati all’insaputa degli utenti come veicolo di Distributed Denial of Service.

Sono state rilevate anche nuove botnet basate su Artificial Intelligence, le Swarmbot, strutturate come cluster intelligenti di device compromessi che, come sciami di api, sono in grado di crescere ed ampliare la propria capacità di attaccare simultaneamente, andando a sfruttare le vulnerabilità di oggetti tecnologici poco costosi per costruire un'intelligenza centrale in grado di colpire uno o molteplici target più ampi.

Anche dal punto di vista dei ransomware ci sono state delle novità. Abbiamo riscontrato un'evoluzione, in particolare abbiamo rilevato una nuova famiglia di ransomware destinati alle piattaforme mobile. Molti utenti, ad esempio, hanno scaricato l'app CovidLock, che si presentava come pensata per mantenere informati gli utenti in real time sulla pandemia, in realtà essa conteneva un ransomware. In questo caso i cybercriminali hanno sfruttato la paura dell'essere umano, oltre alla curiosità.

Esiste anche un trend da non trascurare legato alla consapevolezza degli utenti sulla tematica della sicurezza informatica. A livello globale, nel periodo dello startcovid l’Italia si è trovata al terzo posto nella lista dei Paesi che hanno cliccato di più sugli URL malevoli. Da giugno la curva di clic su questi link malevoli è scesa e siamo retrocessi al diciannovesimo posto a livello globale.

Ci sono tipologie di attacco che non è possibile rilevare attraverso un antivirus o un firewall. Arrivano attraverso vettori d'attacco privi di meccanismi di prevenzione adeguati. In questi casi un antivirus non riesce a rilevare la minaccia perché l'attacco potrebbe essere ad esempio fileless, magari ha sfruttato delle vulnerabilità intrinseche di sistemi e applicazioni aziendali imprescindibili e presenti sulla linea di produzione.

A questo proposito è da sottolineare che Fortinet ha inserito l’Artificial Intelligence in molti prodotti. Sono soluzioni nuove, con capacità di self-learning, in grado di identificare, classificare e ricercare minacce complesse ed agire di conseguenza per minimizzare, ad esempio, il tempo di esposizione all’attacco dei sistemi aziendali della rete IT, piuttosto che della linea di produzione.

Quello che i clienti devono capire è che occorre fare un passo in più nella detection, adottando soluzioni che permettano di capire quando sono presenti comportamenti insoliti o anomali nel flusso dati, allertando il sistema e bloccando di conseguenza i processi malevoli. Per fare questo è necessaria un'analisi comportamentale a livello di protezione degli endpoint e degli asset a valore.

Fortinet offre un‘architettura di soluzioni on-premises particolarmente adatta alle aziende OT. Una di queste é la FortiAI, una soluzione che consente ai clienti di usufruire, anche in un ambiente chiuso, dei vantaggi dati dall'Intelligenza Artificiale e dal machine learning dei FortiGuard Labs. Il motore di Intelligenza Artificiale del FortiAI é pre-addestrato dai FortiGuard Labs con piú di 20 milioni di file clean e malicious, cosicché la soluzione sia immediatamente operativa, con la capacitá on-box di saper riconoscere milioni di feature caratteristiche da ció che ispeziona e sfruttare i Deep Neural Networks (DNN) ad autoapprendimento per accelerare la gestione dei data breach.

Fortinet offre un‘architettura di soluzioni on-premises particolarmente adatta alle aziende OT. Una di queste é la FortiAI, una soluzione che consente ai clienti di usufruire, anche in un ambiente chiuso, dei vantaggi dati dall'Intelligenza Artificiale e dal machine learning dei FortiGuard Labs. Il motore di Intelligenza Artificiale del FortiAI é pre-addestrato dai FortiGuard Labs con piú di 20 milioni di file clean e malicious, cosicché la soluzione sia immediatamente operativa, con la capacitá on-box di saper riconoscere milioni di feature caratteristiche da ció che ispeziona e sfruttare i Deep Neural Networks (DNN) ad autoapprendimento per accelerare la gestione dei data breach.

È come se il cliente si portasse in casa l’esperienza dei FortiGuard Labs ed avesse a disposizione la potenza, l'esperienza e la capacità computazionale di una estesa rete di analisti del malware, che fornisca un riscontro immediato all’insinuarsi di una minaccia nuova in rete, senza dover aspettare i tempi tecnici di una sandbox, senza adoperare metodi statici di rilevazione. È il modo migliore per combattere i cyber criminali con la loro stessa arma: l'Artificial Intelligence.

Negli ambienti industrial c'è una grande sensibilità rispetto alla parte produttiva, ma c'è poca consapevolezza sul fatto che i sensori in uso siano stati progettati senza la security by-design, e successivamente si siano trovati a dover comunicare con il mondo dell'IT. Chi gestisce la linea di produzione non si pone il problema della security perché ha in mente altre esigenze, avendo una cultura industriale e non informatica.

Detto questo, per stare la passo con i tempi è necessario che i mondi IT e OT convergano. Manca tuttavia la forma mentis per beneficiare di questa convergenza, con la consapevolezza dei rischi a cui si va incontro. Su questo punto in particolare Fortinet è particolarmente attiva.

Limitarsi a comprare prodotti per la sicurezza informatica non è purtroppo sufficiente; la sicurezza non si basa solo sulla scelta del prodotto giusto. È un insieme di fattori che comprende processi, competenze e professionalità. Le sfide che si trovano ad affrontare le aziende non sono legate solo al campo tecnologico, ma anche alla sfera delle competenze e dei modelli organizzativi. Senza dimenticare l’importanza della formazione, perché una persona consapevole e formata ha cognizione di causa, è in grado di comprendere i problemi che si presentano e ha la professionalità necessaria per adoperare i prodotti a disposizione, risolvendo le criticità.

Serve sicuramente investire in personale qualificato, e dotarsi di team che siano adeguati per dimensioni, e non sottodimensionati come spesso accade. Penso ai Security Operation Center e ai sistemi che alleviano la fatica degli analisti, su cui pesa il triage degli allarmi e la comprensione di quello che sta succedendo sulla rete.

È un mercato che sta crescendo. In Italia abbiamo oltre 1.200 partner di aziende di system integrator e MSSP, che rappresentano il nostro canale. Di questi, quelli più strutturati con un SOC e specialisti interni sono partiti già da un po' di tempo con l'erogazione di servizi SOC gestiti sfruttando la nostra tecnologia.

Proteggersi significa accorgersi quanto prima della presenza di una minaccia e prendere le adeguate contromisure per ridurre quanto più possibile il gap tra il suo ingresso e la detection. Bisogna proteggere il cliente senza rallentarne il lavoro e penalizzare la sua user experience.

Le aziende oggi sono molto attente alla user experience, per questo motivo occuparsi di sicurezza significa non solo proteggerle, ma fare in modo che possano fruire agevolmente delle applicazioni, con un impatto minimo sull'operatività. L’Intelligenza Artificiale, l’adozione di modelli matematici di autoapprendimento e la formazione delle persone sono, secondo me, il futuro della cyber security.

Tutti i brand stanno adottando soluzioni di questo tipo, Fortinet si differenzia perché usa anche soluzioni ad altissime prestazioni, che sfruttano processori custom per accelerare le funzionalità evolute di cui abbiamo parlato.

La sicurezza in Italia nella Fase 3

La pandemia ha influito sull'evoluzione dello scenario cyber in Italia. Nulla è per caso: in Italia l’evoluzione degli attacchi di phishing ha avuto, e sta tuttora avendo, un andamento molto simile all'evoluzione dei contagi. Per convenzione abbiamo diviso il periodo preso in esame in tre fasi: precovid da gennaio a inizio febbraio, startcovid da fine febbraio a marzo, fullcovid che include aprile, maggio e inizio giugno.Non è una novità che i criminali informatici facciano leva sull'anello debole della catena, ovvero l'elemento umano, al fine di sfruttare la vulnerabilità di un asset che è presente in tutti gli ambiti e in tutti i contesti aziendali.

Luisa Lavano, Channel Systems Engineer di FortinetGli attacchi di social engineering in questo particolare periodo sono stati quelli più insidiosi. C'è stato un incremento sensibile degli attacchi di phishing, che a inizio gennaio si localizzava in posizioni medio-basse della Top-10 dei malware rilevati in Italia dai FortiGuard Labs, mentre nella fase del fullcovid è balzato in prima posizione.

Luisa Lavano, Channel Systems Engineer di FortinetGli attacchi di social engineering in questo particolare periodo sono stati quelli più insidiosi. C'è stato un incremento sensibile degli attacchi di phishing, che a inizio gennaio si localizzava in posizioni medio-basse della Top-10 dei malware rilevati in Italia dai FortiGuard Labs, mentre nella fase del fullcovid è balzato in prima posizione. I tentativi di frode finalizzati a carpire dati sensibili che potessero essere usati per scopi successivi si sono realizzati attraverso campagne email che facevano leva sull'ansia delle persone. Ricordiamo per esempio le indicazioni che sembravano arrivare dall'Organizzazione Mondiale della Sanità: erano esche adoperate per portare le vittime a cliccare su link malevoli e scaricare malware.

Un altro dato utile è quello relativo all'uso di scanner per identificare porte aperte e servizi esposti per perpetrare attacchi trasversali all’interno delle aziende. Il driver in questo caso è stato lo smart working, che ha comportato un incremento dei servizi esposti da parte delle aziende per consentire ai dipendenti di accedere comunque ai server, alle applicazioni, alle macchine e ai sistemi che erano rimasti in azienda.

Un altro trend significativo ha visto aumento l'aumento degli attacchi IPS (Intrusion Prevention Systems) basati sullo sfruttamento di vulnerabilità note dei router domestici. Lavorando da casa, questi prodotti sono stati ovviamente adoperati per accedere alle applicazioni aziendali, anche se si tratta di sistemi consumer non progettati con la sicurezza by-design. I cyber criminali ne hanno sfruttato le vulnerabilità per usarli come strumento di espansione della superficie d’attacco e, quindi, come inconsapevoli vettori di attacco per colpire le aziende.

Un altro picco è emerso negli attacchi di tipo RDP brute force, volti ad individuare le credenziali di accesso per connessioni RDP a sistemi esposti online, ed esponendo di fatto tali workstation o server ai cybercriminali che possono, poi, acquisirne il controllo completo per adoperarle come macchine “ponte” da cui muoversi lateralmente nella rete bucata.

Un altro picco è emerso negli attacchi di tipo RDP brute force, volti ad individuare le credenziali di accesso per connessioni RDP a sistemi esposti online, ed esponendo di fatto tali workstation o server ai cybercriminali che possono, poi, acquisirne il controllo completo per adoperarle come macchine “ponte” da cui muoversi lateralmente nella rete bucata. Inoltre, i FortiGuard Labs hanno rilevato cambiamenti interessanti in merito alle botnet. C'è stato un ritorno di fiamma nell’utilizzo delle vecchie botnet, che sono tornate forti e preponderanti - dato l’incremento del telelavoro - sfruttando vulnerabilità di sistemi quali i router consumer, che possono essere adoperati all’insaputa degli utenti come veicolo di Distributed Denial of Service.

Sono state rilevate anche nuove botnet basate su Artificial Intelligence, le Swarmbot, strutturate come cluster intelligenti di device compromessi che, come sciami di api, sono in grado di crescere ed ampliare la propria capacità di attaccare simultaneamente, andando a sfruttare le vulnerabilità di oggetti tecnologici poco costosi per costruire un'intelligenza centrale in grado di colpire uno o molteplici target più ampi.

Anche dal punto di vista dei ransomware ci sono state delle novità. Abbiamo riscontrato un'evoluzione, in particolare abbiamo rilevato una nuova famiglia di ransomware destinati alle piattaforme mobile. Molti utenti, ad esempio, hanno scaricato l'app CovidLock, che si presentava come pensata per mantenere informati gli utenti in real time sulla pandemia, in realtà essa conteneva un ransomware. In questo caso i cybercriminali hanno sfruttato la paura dell'essere umano, oltre alla curiosità.

Esiste anche un trend da non trascurare legato alla consapevolezza degli utenti sulla tematica della sicurezza informatica. A livello globale, nel periodo dello startcovid l’Italia si è trovata al terzo posto nella lista dei Paesi che hanno cliccato di più sugli URL malevoli. Da giugno la curva di clic su questi link malevoli è scesa e siamo retrocessi al diciannovesimo posto a livello globale.

Le minacce subdole sono quelle più pericolose

Il ransomware fa notizia soprattutto quando prende di mira le aziende note. Però ritengo che ci siano tipologie di attacco nuove, meno "rumorose", che in qualche modo dovrebbero creare lo stesso uno stato di allerta. Parlo di malware evoluti, come gli APT. Sono subdoli e silenti, si insinuano nella rete e hanno l'obiettivo di non farsi scoprire. Prendono di nascosto il controllo di asset e macchine al fine di rubare informazioni. Sono una presenza invisibile e persistente. Sono ad oggi gli attacchi più preoccupanti, perché tipicamente vengono scoperti molto tempo dopo rispetto a quando sono entrati in azione.Parliamo di malware OT o che intervengono sulle linee di produzione cambiando il comportamento delle macchine?

Quello é un caso sicuramente rilevante, vista la convergenza tra i mondi IT ed OT, il mondo delle minacce a cui gli ambienti industriali si sono aperti continua ad evolvere, acquisendo anche capacità di adattamento ai meccanismi di protezione.

Ci sono tipologie di attacco che non è possibile rilevare attraverso un antivirus o un firewall. Arrivano attraverso vettori d'attacco privi di meccanismi di prevenzione adeguati. In questi casi un antivirus non riesce a rilevare la minaccia perché l'attacco potrebbe essere ad esempio fileless, magari ha sfruttato delle vulnerabilità intrinseche di sistemi e applicazioni aziendali imprescindibili e presenti sulla linea di produzione.

Sicurezza delle infrastrutture critiche nel 21mo secolo - Le infrastrutture critiche sono esposte a gravi rischi per la sicurezza. Come si difendono nell'era della connessione globale.Purtroppo le aziende non sono consapevoli dei rischi: quando l'attacco è un APT moderno, è in grado di eludere ed adattarsi ai meccanismi di protezione, e strumenti come firewall e sandbox non lo fermano. Per farlo, occorrono Machine Learning ed analisi comportamentale.

A questo proposito è da sottolineare che Fortinet ha inserito l’Artificial Intelligence in molti prodotti. Sono soluzioni nuove, con capacità di self-learning, in grado di identificare, classificare e ricercare minacce complesse ed agire di conseguenza per minimizzare, ad esempio, il tempo di esposizione all’attacco dei sistemi aziendali della rete IT, piuttosto che della linea di produzione.

Quello che i clienti devono capire è che occorre fare un passo in più nella detection, adottando soluzioni che permettano di capire quando sono presenti comportamenti insoliti o anomali nel flusso dati, allertando il sistema e bloccando di conseguenza i processi malevoli. Per fare questo è necessaria un'analisi comportamentale a livello di protezione degli endpoint e degli asset a valore.

Fortinet offre un‘architettura di soluzioni on-premises particolarmente adatta alle aziende OT. Una di queste é la FortiAI, una soluzione che consente ai clienti di usufruire, anche in un ambiente chiuso, dei vantaggi dati dall'Intelligenza Artificiale e dal machine learning dei FortiGuard Labs. Il motore di Intelligenza Artificiale del FortiAI é pre-addestrato dai FortiGuard Labs con piú di 20 milioni di file clean e malicious, cosicché la soluzione sia immediatamente operativa, con la capacitá on-box di saper riconoscere milioni di feature caratteristiche da ció che ispeziona e sfruttare i Deep Neural Networks (DNN) ad autoapprendimento per accelerare la gestione dei data breach.

Fortinet offre un‘architettura di soluzioni on-premises particolarmente adatta alle aziende OT. Una di queste é la FortiAI, una soluzione che consente ai clienti di usufruire, anche in un ambiente chiuso, dei vantaggi dati dall'Intelligenza Artificiale e dal machine learning dei FortiGuard Labs. Il motore di Intelligenza Artificiale del FortiAI é pre-addestrato dai FortiGuard Labs con piú di 20 milioni di file clean e malicious, cosicché la soluzione sia immediatamente operativa, con la capacitá on-box di saper riconoscere milioni di feature caratteristiche da ció che ispeziona e sfruttare i Deep Neural Networks (DNN) ad autoapprendimento per accelerare la gestione dei data breach. È come se il cliente si portasse in casa l’esperienza dei FortiGuard Labs ed avesse a disposizione la potenza, l'esperienza e la capacità computazionale di una estesa rete di analisti del malware, che fornisca un riscontro immediato all’insinuarsi di una minaccia nuova in rete, senza dover aspettare i tempi tecnici di una sandbox, senza adoperare metodi statici di rilevazione. È il modo migliore per combattere i cyber criminali con la loro stessa arma: l'Artificial Intelligence.

Abbiamo appurato ormai da tempo che nessuno è esente dal rischio, nessuno si può sentire al sicuro da qualsiasi tipo di minaccia. In questi sei mesi ci sono stati settori che sono stati più colpiti di altri. Quali sono i settori più colpiti?

Sicuramente la sanità è uno dei settori più colpiti, insieme a quello dell'OT che abbiamo già citato. La causa in questo secondo caso è l'apertura di fatto dell'OT all'IT: questi ambienti hanno una cultura diversa, quindi offrono il fianco alle minacce.Negli ambienti industrial c'è una grande sensibilità rispetto alla parte produttiva, ma c'è poca consapevolezza sul fatto che i sensori in uso siano stati progettati senza la security by-design, e successivamente si siano trovati a dover comunicare con il mondo dell'IT. Chi gestisce la linea di produzione non si pone il problema della security perché ha in mente altre esigenze, avendo una cultura industriale e non informatica.

Detto questo, per stare la passo con i tempi è necessario che i mondi IT e OT convergano. Manca tuttavia la forma mentis per beneficiare di questa convergenza, con la consapevolezza dei rischi a cui si va incontro. Su questo punto in particolare Fortinet è particolarmente attiva.

Che cosa stanno facendo le aziende e che cosa non stanno facendo? La sensazione è che siano cresciuti gli investimenti in singole soluzioni di sicurezza, ma senza una visione adeguata.

Lo scenario è molto frammentato. Ci sono grandi aziende con una maturità ed una consapevolezza maggiore, che stanno incrementando i propri investimenti nella sicurezza. Altre realtà, come ad esempio la piccola e media impresa, il settore della Pubblica Amministrazione, il mondo della Sanità e dell’Università, che hanno ancora un approccio reattivo e non proattivo.Limitarsi a comprare prodotti per la sicurezza informatica non è purtroppo sufficiente; la sicurezza non si basa solo sulla scelta del prodotto giusto. È un insieme di fattori che comprende processi, competenze e professionalità. Le sfide che si trovano ad affrontare le aziende non sono legate solo al campo tecnologico, ma anche alla sfera delle competenze e dei modelli organizzativi. Senza dimenticare l’importanza della formazione, perché una persona consapevole e formata ha cognizione di causa, è in grado di comprendere i problemi che si presentano e ha la professionalità necessaria per adoperare i prodotti a disposizione, risolvendo le criticità.

Serve sicuramente investire in personale qualificato, e dotarsi di team che siano adeguati per dimensioni, e non sottodimensionati come spesso accade. Penso ai Security Operation Center e ai sistemi che alleviano la fatica degli analisti, su cui pesa il triage degli allarmi e la comprensione di quello che sta succedendo sulla rete.

In questo caso esistono i servizi MSSP

Gli MSSP sono fra i nostri clienti primari, oltre alle aziende che hanno il know how in casa. Gli MSSP usano le tecnologie che mettiamo a disposizione, facendole gestire da analisti specializzati. Sono un interlocutore valido a cui le piccole imprese si devono affidare.È un mercato che sta crescendo. In Italia abbiamo oltre 1.200 partner di aziende di system integrator e MSSP, che rappresentano il nostro canale. Di questi, quelli più strutturati con un SOC e specialisti interni sono partiti già da un po' di tempo con l'erogazione di servizi SOC gestiti sfruttando la nostra tecnologia.

Da qui al medio periodo come vedi l'implementazione, l'applicazione, la declinazione in azienda della sicurezza?

L'Intelligenza Artificiale conoscerà sicuramente un nuovo sviluppo con logiche nuove e adattative, svincolando i meccanismi di protezione dall’utilizzo di metodi di analisi signature-based. L'adozione di nuove mentalità e nuove logiche consentirà alle aziende di rimanere al passo con l'evoluzione delle minacce. Occorre un approccio olistico e adattativo, che si componga di tecnologie all’avanguardia, ma anche processi e persone, per tramutare la tecnologia e i prodotti in soluzioni.Proteggersi significa accorgersi quanto prima della presenza di una minaccia e prendere le adeguate contromisure per ridurre quanto più possibile il gap tra il suo ingresso e la detection. Bisogna proteggere il cliente senza rallentarne il lavoro e penalizzare la sua user experience.

Le aziende oggi sono molto attente alla user experience, per questo motivo occuparsi di sicurezza significa non solo proteggerle, ma fare in modo che possano fruire agevolmente delle applicazioni, con un impatto minimo sull'operatività. L’Intelligenza Artificiale, l’adozione di modelli matematici di autoapprendimento e la formazione delle persone sono, secondo me, il futuro della cyber security.

Tutti i brand stanno adottando soluzioni di questo tipo, Fortinet si differenzia perché usa anche soluzioni ad altissime prestazioni, che sfruttano processori custom per accelerare le funzionalità evolute di cui abbiamo parlato.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot