Zero Trust in crescita, aziende attirate dalla gestione degli accessi

Un report di Pulse Secure fa il punto sull'adozione dello Zero Trust e sulle prospettive nel medio periodo. Interessa la gestione degli accessi, non tutti abbracciano la filosofia nel suo complesso.

L'incremento delle violazioni dei dati dimostra che nessuna azienda è immune dagli attacchi informatici. Le cause sono note: la mobilità della forza lavoro dovuta allo smart working diffuso e l'ampia adozione del cloud computing.

Più volte abbiamo accennato al fatto che una delle soluzioni "chiavi in mano" per rimediare ai rischi informatici è l'adozione di un modello di sicurezza Zero Trust. Dell'argomento si è occupato lo studio 2020 Zero Trust progress report di Pulse Secure, importante produttore di soluzioni Zero Trust. Lo scopo è fare il bilancio della diffusione di questa tecnologia e dei motivi che ne hanno favorita, o ne favoriranno a breve, l'adozione.

Ricordiamo che in questa modalità operativa a ciascun utente si concede un privilegio minimo basato sull'accesso condizionale, così da preservare la sicurezza e da evitare che un eventuale attacco ai danni di un utente comprometta l'intera rete. Al contempo l'accesso alle risorse aziendali è facile e veloce, con buona pace per la produttività e la soddisfazione dei dipendenti.

Forse per questo motivo, molti (il 53 percento) stanno pensando a un'implementazione IT ibrida. È il modello a cui abbiamo accennato nel corso dell'intervista con Nicola Ferioli di Akamai: invece che abbracciare la filosofia Zero Trust nella sua totalità, molti ne stanno usando solo dei pezzetti, per esempio per regolamentare il controllo degli accessi.

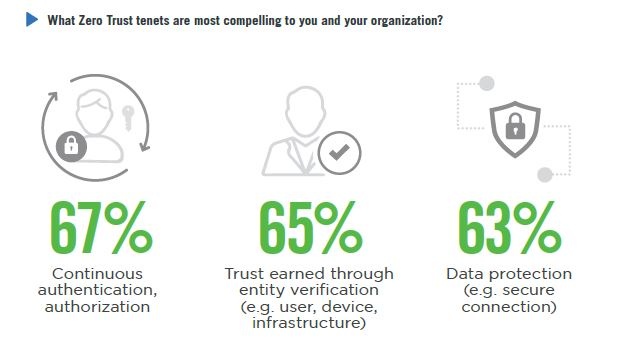

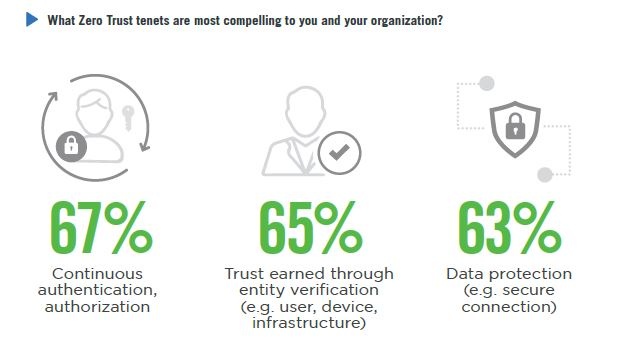

Proprio i vantaggi nell'autenticazione è l'aspetto più apprezzato, dato che il 60% degli intervistati reputa che i principi Zero Trust dell'autenticazione siano i più convincenti per la propria azienda. Inoltre, più del 40% apprezza la gestione dei privilegi e l'accesso sicuro per i partner esterni, che può concorrere a mitigare gli attacchi informatici, l'uso dello shadow IT e i pericoli connessi all'uso di dispositivi mobili per accedere alle risorse aziendali.

Quest'ultimo argomento si riallaccia in linea logica con il BYOD: il 43% del campione è interessato a mitigare i rischi del BYOD, mentre il 45% è interessato alla sicurezza nell'accesso alle applicazioni di cloud pubblico.

Com'è logico aspettarsi, queste aspettative vanno di pari passo con le priorità di sicurezza dichiarate: impedire l'accesso a persone non autorizzate e alle risorse aziendali, e prevenire il furto di dati.

Com'è logico aspettarsi, queste aspettative vanno di pari passo con le priorità di sicurezza dichiarate: impedire l'accesso a persone non autorizzate e alle risorse aziendali, e prevenire il furto di dati.

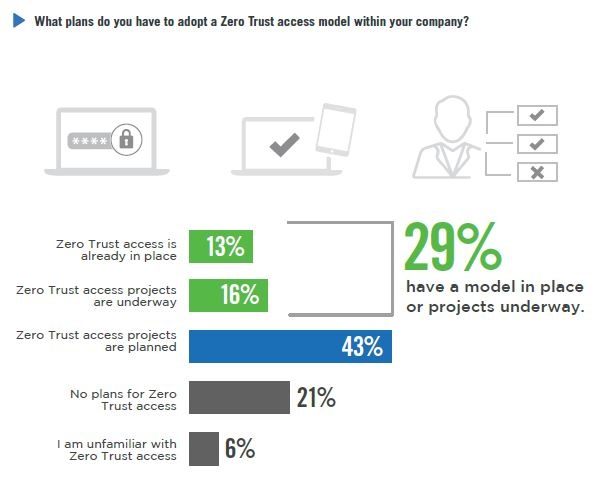

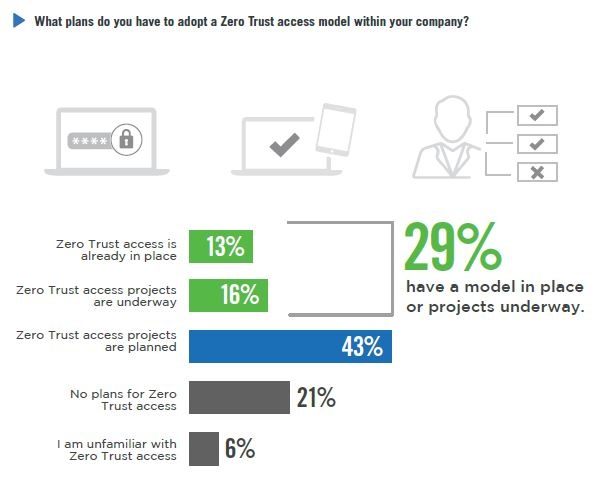

Detto questo, le percentuali di adozione sono ad oggi piuttosto basse: solo il 13% del campione ha già adottato una soluzione Zero Trust, e un ulteriore 16% lo sta implementando. È un segnale che ci sono ampi margini di crescita.

Le prime opportunità da cogliere sono in quel bacino di aziende (il 43% di quelle intervistate) che ne ha pianificata in qualche misura l'adozione. Meno accessibile sembra oggi quel 27% di aziende non interessate o che proprio ignorano l'esistenza dello Zero Trust (6%).

Più volte abbiamo accennato al fatto che una delle soluzioni "chiavi in mano" per rimediare ai rischi informatici è l'adozione di un modello di sicurezza Zero Trust. Dell'argomento si è occupato lo studio 2020 Zero Trust progress report di Pulse Secure, importante produttore di soluzioni Zero Trust. Lo scopo è fare il bilancio della diffusione di questa tecnologia e dei motivi che ne hanno favorita, o ne favoriranno a breve, l'adozione.

Ricordiamo che in questa modalità operativa a ciascun utente si concede un privilegio minimo basato sull'accesso condizionale, così da preservare la sicurezza e da evitare che un eventuale attacco ai danni di un utente comprometta l'intera rete. Al contempo l'accesso alle risorse aziendali è facile e veloce, con buona pace per la produttività e la soddisfazione dei dipendenti.

Un bilancio positivo

Il report è stato redatto intervistando oltre 400 responsabili della sicurezza informatica, impiegati in aziende di varie dimensioni e in più settori. Gli intervistati erano divisi a metà fra fiducia e sfiducia nell'applicazione del modello Zero Trust nella loro infrastruttura. In particolare, il 53% si è detto fiducioso, il 47% non è sicuro.

Forse per questo motivo, molti (il 53 percento) stanno pensando a un'implementazione IT ibrida. È il modello a cui abbiamo accennato nel corso dell'intervista con Nicola Ferioli di Akamai: invece che abbracciare la filosofia Zero Trust nella sua totalità, molti ne stanno usando solo dei pezzetti, per esempio per regolamentare il controllo degli accessi.

Proprio i vantaggi nell'autenticazione è l'aspetto più apprezzato, dato che il 60% degli intervistati reputa che i principi Zero Trust dell'autenticazione siano i più convincenti per la propria azienda. Inoltre, più del 40% apprezza la gestione dei privilegi e l'accesso sicuro per i partner esterni, che può concorrere a mitigare gli attacchi informatici, l'uso dello shadow IT e i pericoli connessi all'uso di dispositivi mobili per accedere alle risorse aziendali.

Quest'ultimo argomento si riallaccia in linea logica con il BYOD: il 43% del campione è interessato a mitigare i rischi del BYOD, mentre il 45% è interessato alla sicurezza nell'accesso alle applicazioni di cloud pubblico.

I motivi per i quali passare allo Zero Trust

L'85 percento di chi sta valutando il modello Zero Trust conta di rafforzare la sicurezza della rete e la protezione dei dati. Il 70% auspica di mettersi al ripario dai data breach, mentre il 56% spera di ridurre le minacce che interessano gli endpoint e i prodotti IoT. Com'è logico aspettarsi, queste aspettative vanno di pari passo con le priorità di sicurezza dichiarate: impedire l'accesso a persone non autorizzate e alle risorse aziendali, e prevenire il furto di dati.

Com'è logico aspettarsi, queste aspettative vanno di pari passo con le priorità di sicurezza dichiarate: impedire l'accesso a persone non autorizzate e alle risorse aziendali, e prevenire il furto di dati. Detto questo, le percentuali di adozione sono ad oggi piuttosto basse: solo il 13% del campione ha già adottato una soluzione Zero Trust, e un ulteriore 16% lo sta implementando. È un segnale che ci sono ampi margini di crescita.

Le prime opportunità da cogliere sono in quel bacino di aziende (il 43% di quelle intervistate) che ne ha pianificata in qualche misura l'adozione. Meno accessibile sembra oggi quel 27% di aziende non interessate o che proprio ignorano l'esistenza dello Zero Trust (6%).

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 22

Webinar Docuware - Gestire al meglio le richieste di acquisto.

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot