Falla in Cisco IOS XR sfruttata per attacchi reali

Cisco Product Security Incident Response Team (PSIRT) segnala che sono in corso tentativi di sfruttamento di una vulnerabilità nota. È importante installare subito la patch.

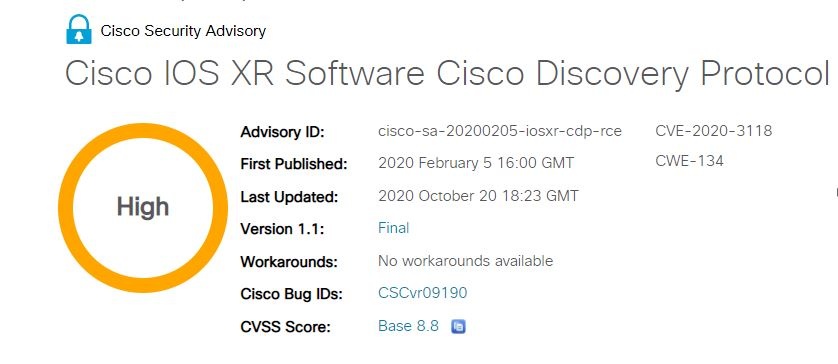

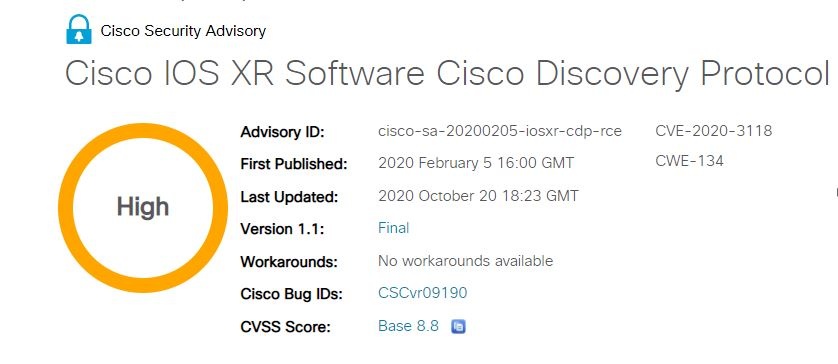

Cisco ha segnalato che i cyber criminali stanno sfruttando un difetto di gravità elevata del Cisco Discovery Protocol incluso nel sistema operativo Cisco IOS XR. La vulnerabilità CVE-2020-3118 interessa tutti i prodotti Cisco e altri router white box di terze parti che hanno il Cisco Discovery Protocol abilitato ed eseguono una versione vulnerabile del software Cisco IOS XR (32 bit o 64 bit).

Fra questi figurano tutti i router della serie ASR 9000, il Carrier Routing System (CRS), e i router della serie NCS 540, NCS 560, NCS 1000, NCS 5000, NCS 5500 e NCS 6000. Sono invece esenti dal problema i router Cisco Network Convergence System (NCS) 520 Series. Non sono interessati anche i software FXOS, IOS, IOS XE, NX-OS e UCS.

Cisco IOS XR è il sistema operativo di rete presente su diversi prodotti dell'azienda statunitense. La vulnerabilità, per la quale è disponibile la patch da febbraio 2020, è dovuta alla convalida non corretta dell'input nei messaggi Cisco Discovery Protocol. Per sfruttare la falla l'attaccante deve inviare un pacchetto Cisco Discovery Protocol malevolo al dispositivo da colpire. Un exploit riuscito potrebbe causare uno stack overflow, grazie al quale il cyber criminali potrebbe eseguire codice arbitrario con privilegi amministrativi.

Nell'advisory Cisco sottolinea che Discovery Protocol è un protocollo di livello 2. È un dettaglio importante perché per sfruttare la falla è necessario che l'attaccante sia nello stesso dominio del dispositivo interessato. Inoltre, per impostazione predefinita Cisco Discovery Protocol non è abilitato in Cisco IOS XR.

Se non si utilizza la funzionalità Cisco Discovery Protocol, ma per qualche motivo è stata attivata, la prima azione da fare è disabilitarla. La procedura passo passo da seguire è indicata nella pagina dell'advisory.

Cisco ha anche pubblicato gli aggiornamenti software che chiudono la falla. Chi non li avesse ancora installati dovrebbe farlo con alta priorità, perché il Cisco Product Security Incident Response Team (PSIRT) ha ricevuto segnalazioni di tentato sfruttamento di questa vulnerabilità in natura.

Fra questi figurano tutti i router della serie ASR 9000, il Carrier Routing System (CRS), e i router della serie NCS 540, NCS 560, NCS 1000, NCS 5000, NCS 5500 e NCS 6000. Sono invece esenti dal problema i router Cisco Network Convergence System (NCS) 520 Series. Non sono interessati anche i software FXOS, IOS, IOS XE, NX-OS e UCS.

Cisco IOS XR è il sistema operativo di rete presente su diversi prodotti dell'azienda statunitense. La vulnerabilità, per la quale è disponibile la patch da febbraio 2020, è dovuta alla convalida non corretta dell'input nei messaggi Cisco Discovery Protocol. Per sfruttare la falla l'attaccante deve inviare un pacchetto Cisco Discovery Protocol malevolo al dispositivo da colpire. Un exploit riuscito potrebbe causare uno stack overflow, grazie al quale il cyber criminali potrebbe eseguire codice arbitrario con privilegi amministrativi.

Nell'advisory Cisco sottolinea che Discovery Protocol è un protocollo di livello 2. È un dettaglio importante perché per sfruttare la falla è necessario che l'attaccante sia nello stesso dominio del dispositivo interessato. Inoltre, per impostazione predefinita Cisco Discovery Protocol non è abilitato in Cisco IOS XR.

Che cosa fare

Se non si utilizza la funzionalità Cisco Discovery Protocol, ma per qualche motivo è stata attivata, la prima azione da fare è disabilitarla. La procedura passo passo da seguire è indicata nella pagina dell'advisory.

Cisco ha anche pubblicato gli aggiornamenti software che chiudono la falla. Chi non li avesse ancora installati dovrebbe farlo con alta priorità, perché il Cisco Product Security Incident Response Team (PSIRT) ha ricevuto segnalazioni di tentato sfruttamento di questa vulnerabilità in natura.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 23

Ready Informatica Training Online | StorMagic Hyper-V

Apr 29

Ready Informatica Webinar | Cove Data Protection di N-able – Il tuo backup è ancorato al passato?

Apr 29

MSI Business Roadshow - Ancona

Apr 30

Ready Informatica Training Online | Cove Data Protection di N-able

Mag 06

Nethesis Experience Tour 2025 - TOGETHER IS BETTER - PALERMO

Mag 06

AWS Immersion Day Advanced Architecture

Mag 06

Sicurezza e Gestione a 360°: innovazione e convenienza in un solo strumento con 42Gears | Live Webinar

Mag 07

Hands On Lab Copilot

Mag 07

Ready Informatica Training Tecnico Avanzato | Parallels RAS