Ransomware: Italia quarto Paese più colpito, Europa sotto tiro

Il panorama delle minacce informatiche in Europa rende bene l’idea della evoluzione delle sfide della cybersecurity in Europa.

L’Italia è il quarto paese europeo maggiormente colpito dagli affiliati dei gruppi di Ransomware-as-a-service (RaaS) dopo Regno Unito, Francia e Germania. I settori più bersagliati dal ransomware sono manifacturing (16%), immobiliare e logistica, rispettivamente con l’8% e il 5% degli attacchi. Sono alcuni dei dati contenuti nel report annuale Hi-Tech Crime Trends edito da Gruop-IB.

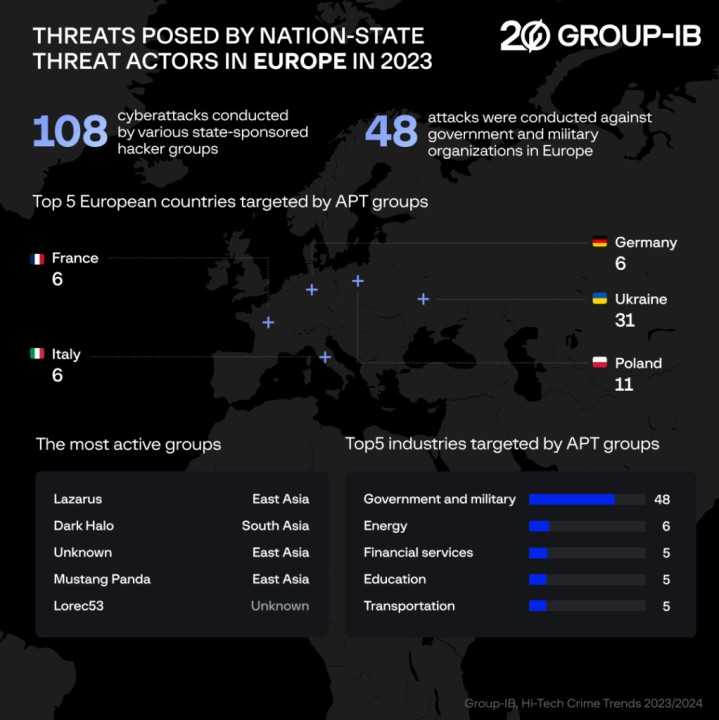

Quella che ne esce è una fotografia dell’Europa nell’occhio del ciclone, a partire dal fatto che il numero di attacchi ransomware nel Vecchio Continente è aumentato di circa il 52% nel 2023. Più nel dettaglio, Group-IB ha tenuto traccia di 108 attacchi in Europa condotti da gruppi sponsorizzati dagli stati nazionali, di cui 48 contro istituzioni governative e militari. Questo dimostra che i gruppi sponsorizzati da Stati nazionali sono particolarmente interessati alle aree che influenzano la sicurezza nazionale e la politica estera.

In buona parte questo scenario è la risultanza della guerra in Ucraina, che ha trasformato il territorio europeo nel principale teatro mondiale delle attività APT. Basti pensare che il conteggio globale degli attacchi di questo tipo rilevati ammonta a 523, di cui 31 rivolti solo contro l’Ucraina.

Il conflitto bellico però non deve distogliere l’attenzione dal fatto che non è solo Mosca ad avere interesse ad attaccare presidi occidentali. Gli APT più attivi, infatti, sono solo in parte russi: Lazarus è affiliato alla Corea del Nord, Mustang Panda, APT41 (noto anche come Winnti) e Sandman sono di matrice cinese. I russi sono APT28, BlackEnergy, Gamaredon, Turla e Callisto.

Dopo l’Ucraina, gli altri quattro Paesi europei più bersagliati dai gruppi APT sono stati la Polonia (11 attacchi), la Germania, la Francia e l’Italia, con 6 attacchi ciascuno.

Le minacce

Quali sono le armi più usate dagli attaccanti? Prima di tutto Infostealer, ossia i malware sviluppati con l’obiettivo di rubare informazioni quali le credenziali salvate nei browser, i dettagli delle carte di credito, le informazioni dei portafogli di criptovalute, i cookie, la cronologia di navigazione e altro. In Europa Group-IB ha conteggiato 250.000 dispositivi infetti da questa categoria di threat (in crescita del 23% rispetto al 2022). In particolare, l'Italia è stata il secondo Paese più colpito da Infostealer con 72.138 log commercializzati nell'underground. Molte delle informazioni sottratte con questo metodo sono finite in vendita nel dark web, dove il traffico dei dati rubati ha segnato un +28% rispetto all’anno precedente. Restando nel dark web, calano le offerte di vendita di accesso iniziale a reti compromesse (-7%) mentre restano stabili i dati delle carte di credito compromesse.

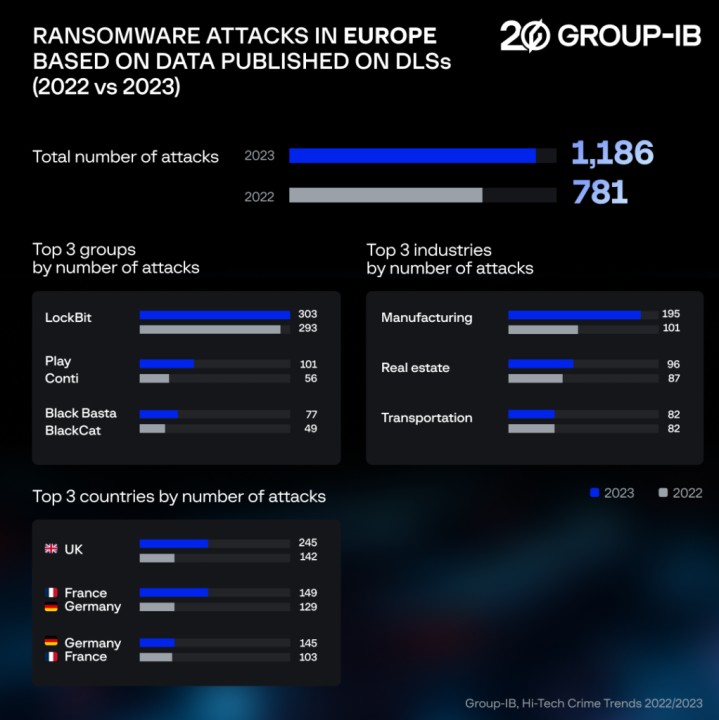

La minaccia numero uno resta però il ransomware, che vede l’Europa come è stata la seconda regione più colpita a livello globale dopo il Nord America. In particolare, le vittime europee che hanno visto i propri dati rubati e pubblicati sui siti di data leak (DLS) sono state 1.186, in aumento del 52% circa rispetto all’anno precedente, quando le informazioni appartenenti a “solo” 781 aziende europee colpite sono apparse sui DLS.

I gruppi più attivi non hanno bisogno di presentazioni: al primo posto si è classificato LockBit con il 26% degli attacchi in Europa, seguito da Play con il 9% e da Black Basta con il 7%. In Italia risultano colpite 128 aziende colpite dai ransomware (11% del totale).

Le figure specializzate

Quando si parla di Ransomware-as-a-Service e di industrializzazione del cybercrime è inevitabile tracciare una linea diretta con alcune figure specializzate di grande importanza, come gli Initial Access Broker, che nel Vecchio Continente hanno commercializzato 628 accessi a reti aziendali compromesse, in calo del 7% rispetto al 2022 quando le offerte furono 674. Nella particolare classifica dei Paesi maggiormente presi di mira dagli IAB l’Italia è quinta, preceduta da Regno Unito, Francia, Spagna e Germania.

L’IAB più attivo nella regione è stato il cybercriminale con nickname mazikeen, un threat actor attivo da gennaio 2023 che nella maggior parte dei casi ha venduto l’accesso alle reti aziendali tramite account RDP compromessi (98%). Un terzo delle vittime di mazikeen è costituito da aziende con sede in Europa. Quasi tutte le offerte contenevano informazioni su Paese, settore, privilegi di accesso, livello di accesso e sistemi antivirus utilizzati dall’azienda.

Sulla base dell’attività di mazikeen, gli esperti di Group-IB sono stati in grado di concludere che il cybercriminale parla russo e si auto-identifica come donna, cosa rara nel mondo della criminalità informatica. Sui forum, mazikeen ha dichiarato di non scansionare le reti aziendali messe in vendita e di non aver raggiunto persistenza in esse. I prezzi del broker sono considerati tra i più bassi, partono da 30 dollari e il prezzo medio è di 180,20 dollari.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici